Platforme za upravljanje informacijama o tehničkoj zaštiti (PSIM) više se ne procjenjuju prema broju sistema koje mogu povezati. Umjesto toga, na tasu je njihova sposobnost da pouzdano pretvore fragmentiranu infrastrukturu u integrirano operativno okruženje. Kako PSIM sazrijeva kroz projekte na terenu, interoperabilnost se sve manje definira kroz prizmu povezivosti, a sve više prema dosljednosti podataka, organizacijskom usklađivanju i granicama otvorenosti unutar sigurnosnog ekosistema.

Piše: Mirza Bahić; E-mail: mirza.bahic@asadria.com

Brzi rast PSIM platformi odražava strukturnu promjenu u načinu na koji se sistemi tehničke zaštite implementiraju i kontroliraju. Prema kompaniji Business Research Company, vrijednost globalnog tržišta PSIM-a dostigla je 1,95 milijardi dolara u 2025. godini, uz prognozu godišnjeg rasta od 16,4% i procijenjenu vrijednost od 4,17 milijardi dolara do 2030. godine. Do ovih impresivnih brojki tržište će u prvom redu doći zbog potrebe za objedinjavanjem sve kompleksnijih sigurnosnih okruženja s rastućim brojem proizvođača.

Osim toga, nastavlja rasti i obim i raznolikost podataka koje generiraju sistemi tehničke zaštite. Savremeni projekti rutinski kombiniraju videonadzor, kontrolu pristupa, protivprovalu, protivpožarne sisteme, analitiku i IoT senzore unutar jedinstvenog ekosistema. Pri tome, svaka od ovih komponenti generira vlastitu logiku sigurnosnih događaja i strukture podataka. To znači da ono što na korisničkom interfejsu teoretski izgleda kao konvergencija različitosti, često na nivou podataka nije ništa više nego zamaskirana fragmentiranost.

Međutim, treba imati na umu da sam rast tržišta ne rješava ključni izazov povezan sa PSIM tehnologijom. Integracija ostaje jedna od neugodno stabilnih prepreka širem usvajanju PSIM-a, posebno u okruženjima u kojima se susreću zastarjeli sistemi, vlasnički zaštićeni protokoli i fragmentirano vlasništvo na nivou organizacije. Ovo rezultira paradoksom: što se više sistema implementira, to je veća potreba za integracijom, ali je veća i složenost njene implementacije.

Drugim riječima, PSIM se razvija upravo unutar ambijenta jedne tehnološke tenzije. Tehnologija se više ne definira obećanjem o povezivanju sistema, već sposobnošću da se upravlja samom stvarnošću na terenu koja je sve kompleksnija.

Portret PSIM-a

PSIM se već dugo pozicionira kao nivo koji objedinjuje sigurnosne i BMS sisteme u jedinstvenu operativnu realnost. U marketinškim prezentacijama ta vizija naizgled djeluje jednostavno, no u stvarnim projektima na terenu ona je nerijetko odmaknuta od stvarnosti.

Ben Eazzetta, direktor i osnivač kompanije ARES Security Corporation, kaže da se industrija približila ispunjenju svojih obećanja, ali samo pod određenim uslovima. “Iako se industrija u historiji suočavala s jazom između marketinških obećanja i operativne stvarnosti, današnje zrele PSIM platforme sposobne su ponuditi duboku, funkcionalnu integraciju kroz različite sisteme.“ Ipak, on precizira o kakvom se poželjnom kapacitetu ovdje radi kako bi se očekivanja svih partnera u procesu mogla adekvatno postaviti. „Stvarni učinak ne dolazi iz brošure, već iz načina na koji je platforma arhitektonski postavljena, integrirana i usklađena s operativnim okruženjem klijenta.“

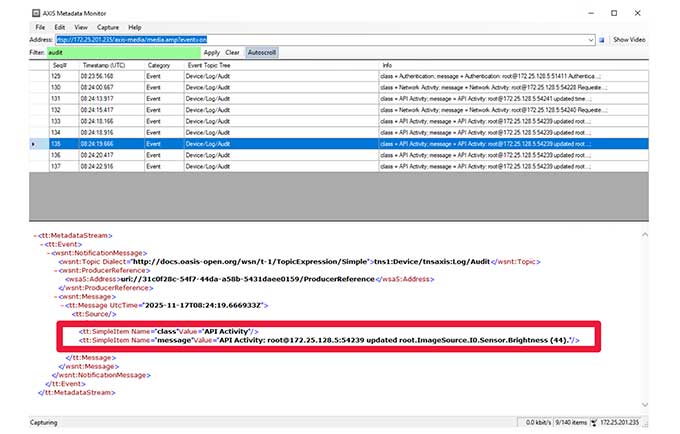

Roman Prokoshkin, globalni voditelj proizvoda u kompaniji TRASSIR, zauzima još neutralniji stav. „Interoperabilnost se uvijek testira u odnosu na stvarnost, a ta stvarnost obično je složenija nego što bilo koja brošura može u potpunosti opisati.“ Prema njegovom iskustvu, PSIM projekti gotovo uvijek prolaze kroz faze dokazivanja koncepta ili pilot-projekte upravo zato što rezultati integracije zavise od varijabli koje marketing ne može u potpunosti obuhvatiti. To uključuje kvalitet API-ja, verzije firmvera, arhitekturu sistema, pa čak i ažurnost proizvođača kao treće strane u procesu. Cijela slika iz ove perspektive nameće zaključak da je interoperabilnost kod PSIM sistema neupitna, ali i uslovna, kontekstualno zavisna i rijetko odmah dostupna.

Integracija kao tumačenje, a ne povezivanje

Zanimljivo je da je na tehničkom nivou, osnovna povezivost u PSIM kontekstu sve lakša za ostvariti, ali da njeno operativno usklađivanje sa zahtjevima na terenu ostaje važna prepreka. „Najčešći izazovi nisu u tome da li se sistemi mogu povezati”, kaže Eazzetta, „već u kojoj mjeri mogu neometano međusobno komunicirati.“

Razlike u naslijeđenoj infrastrukturi različite starosti, vlasničkim protokolima, zahtjevima kibernetičke sigurnosti i neujednačenim strukturama podataka predstavljaju izazov čak i kada korisnici dobiju željeni jedinstveni interfejs.

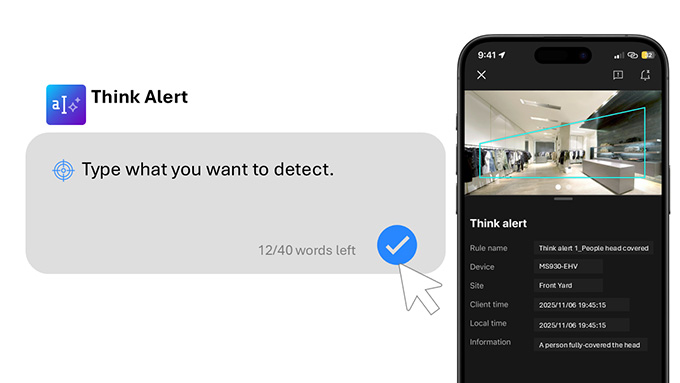

Maxim Kabenin, direktor za proizvode u kompaniji AxxonSoft, istu temu posmatra kroz prizmu takozvane semantike sistema. Prema njemu, jedan podsistem, uključujući onaj za kontrolu pristupa, vatrodojavu, detekciju upada i videoanalitiku definira vlastitu logiku alarma i stanja uređaja. Kada se oni objedine pod jedan kišobran, to nipošto nije kraj procesa, upozorava on. „Nešto sve to mora normalizirati. U suprotnom, operateri vide samo niz nepovezanih događaja.“ Tu savremeni PSIM prestaje biti samo integracijski sloj jer ta uloga više nije dovoljna. Praktično, PSIM sada mora postati tehnološki nivo za tumačenje, odnosno prevođenje signala u zajednički operativni jezik prije nego što oni uopće mogu podržati donošenje odluka.

Otežavajući faktor predstavlja činjenica da standardi ovaj problem rješavaju samo djelimično. Iako protokoli poput ONVIF-a, OPC-a, BACnet-a, SNMP-a i Modbusa omogućavaju osnovnu povezivost, Kabenin naglašava da se, „čim se odmakne od osnovne povezivosti, ponovo susrećete s projektima koji su specifični za nekog proizvođača.“ Integracija na taj način postaje hibridni proces koji kombinuje standarde s prilagođenim mapiranjem, proširenjima i nadogradnjama.

Slaba karika sistema

Sama tehnička složenost ne može u potpunosti objasniti izazove unutar jednog PSIM projekta. U mnogim slučajevima, veći problem leži unutar same organizacije. „Zanimljivo je da najveći izazovi često nisu tehnički, već organizacijski“, kaže Sergej Pičulin, menadžer poslovnog razvoja i prodaje za Jugoistočnu Evropu u kompaniji Advancis, sa čime se slaže Eazzetta kazavši kako „u mnogim projektima organizacijske prepreke mogu nadmašiti one tehničke“. Neusklađeni procesi, timovi koji rade u silosima i nedefinirani tokovi upravljanja incidentima često kreiraju više operativnog trenja nego sama kompatibilnost sistema.

Odjeli za sigurnost, IT i upravljanje objektima obično rade odvojeno, pri čemu svaki od njih kontrolira različite segmente infrastrukture. Florin Marica, direktor kompanije UltraVision Consult, dodatno sažima ovu perspektivu: „U praksi, tehnički izazovi su rješivi – prava složenost leži u usklađivanju procesa, odgovornosti i operativnih očekivanja unutar same organizacije“, kaže on. Njegov kolega Prokoshkin ide korak dalje i organizacijsko usklađivanje postavlja kao zahtjev koji se mora riješiti na nivou projekta. Koordinacija između odjela i jasno definirane odgovornosti nisu sporedni elementi, već „suštinski dio planiranja integracije“, smatra on. U tom smislu, PSIM prestaje biti samo softverska platforma i postaje mehanizam koji otkriva da li neka organizacija uopće razumije vlastiti način rada.

Konfiguracija je prijelomna tačka za projekte

Ako je integracija početna tačka, konfiguracija je mjesto na kojem se odlučuje sudbina PSIM projekta. Eazzetta ističe da „u većini projekata najveći dio posla leži na integratoru“ te da nivo konfiguracije zavisi od raznolikosti hardverskog ekosistema. Kada klijenti uvode nove ili manje poznate tehnologije, često je potrebno razviti dodatne poveznice kako bi se očuvalo jedinstveno operativno okruženje. Prema njemu, ovaj princip mora biti jasan i beskompromisan na način da „ako bilo šta postoji, ono se mora moći integrirati.“

Čak i kada su integracije podržane, integratori opet moraju definirati mapiranje događaja, razviti logiku na principu uzrok – posljedica, konfigurirati kontrolne ploče i uskladiti reakcije sistema s operativnim tokovima. Konfiguracija se također može segmentirati između sistema, što znači da određeni parametri ostaju unutar softvera specifičnog za proizvođača, a ne unutar samog PSIM nivoa.

Većina funkcija, smatraju iz Advancisa, može se uvesti kroz standardne konfiguracijske alate, ali samo ako integratori pravilno definiraju radne tokove, procedure obrade alarma i vizualizaciju. Prilagođena implementacija obično je rezervirana za visokospecijalizirane sisteme ili jedinstvene operativne zahtjeve koji postoje na terenu.

U tako složenom kontekstu postavlja se pitanje perspektive podjele odgovornosti. Prema Prokoshkinu, uspješna integracija zavisi od tri strane. Jedna je proizvođač PSIM platforme koji podržava integracijske mogućnosti, a prate ga treće strane koji osiguravaju stabilne API-je i dokumentaciju. Posljednja, ali ne i manje važna karika su integratori koji konkretni sistem implementiraju i prilagođavaju. Kada bilo koji od ovih elemenata u slagalici oslabi, integracija postaje nepredvidiva.

Savremeni obrazac na taj način postaje jasan. PSIM ne može čarobnim štapićem umanjiti složenost jer je to nemoguće u savremenom tehnološkom okruženju. Njegov zadatak će biti ispunjen ako tu neminovnu složenost uspješno reorganizira i učini „pitkom“.

Otvoreni standardi nisu svemoćni

Na tom putu se često govori i o potencijalu otvorenih standarda koji se često predstavljaju kao svestrano rješenje za izazove integracije. U praksi, upozoravaju naši sagovornici, oni su samo dio mozaika i njihovo precjenjivanje može biti prečac za neuspjeh i razočarenje. ONVIF je ključni konstruktivni faktor u svijetu videonadzora jer on omogućava povezivanje kamera različitih proizvođača bez potrebe za vlasničkim drajverima. Standardizacija je korak u pravom smjeru u svijetu API-ja kao temelj za izgradnju skalabilnih okruženja s više proizvođača. Standardi donose i konkretne operativne ishode. Standardizirani API-ji olakšavaju uvođenje novih sistema, omogućavaju skaliranje kroz različite lokacije i pojednostavljuju integraciju podataka u jedinstvenu operativnu sliku. Osim toga, oni podržavaju i upravljanje kroz autentifikaciju, kontrolu pristupa zasnovanu na ulogama i evidenciju aktivnosti. Međutim, ova otvorenost rijetko obuhvata naprednije funkcionalnosti.

Kabenin napominje da napredne mogućnosti, poput logike kontrole pristupa, upravljanja akreditivima ili specijalizirane analitike, često ostaju „zarobljene“ unutar projekata specifičnih za proizvođača. Slično iskustvo dijeli i Prokoshkin, koji ističe da funkcije poput metapodataka iz analitike ili složenih tokova povezanih s radom alarma često zahtijevaju vlasnička proširenja. Marica prepoznaje isti obrazac, ali iz drugog ugla. On kao neprimjetne mehanizme zaključavanja korisnika vidi u modelima za upravljanja pravima, nepotpunim API-jima i licencnim ograničenjima.

Kontrola pristupa se ovdje posebno izdvaja kao izazovna oblast. Za razliku od videonadzora, koji ima koristi od ONVIF standarda, kontrola pristupa nema široko prihvaćen standard za modele događaja i logiku. Zbog toga, integracija u ovom segmentu često zavisi od prilagođenih drajvera, API-ja proizvođača i pažljivog usklađivanja različitih arhitektura sistema. Sve ovo ukazuje na problem prisilnog vezivanja za proizvođača koji nikada nije nestao, nego se samo pomjerio ka dubljim slojevima funkcionalnosti unutar sistema.

PSIM kao ogledalo sistema i procesa

Očekivanja korisnika znatno su evoluirala posljednjih godina, ali ne uvijek u realnom smjeru i to je tema o kojoj se govori tek ispotiha. Savremeni korisnici sve više posmatraju PSIM kao platformu za situacijsku svjesnost. To znači da je PSIM za njih mjesto na kojem se videonadzor, alarmi, događaji iz oblasti kontrole pristupa i operativni podaci spajaju u jedinstveni interfejs. Pravi odgovor na ovako očekivanje jeste da se klijentima objasni da PSIM može donijeti vrijednost kroz korelaciju događaja, vođenje operatera kroz unaprijed definirane radne tokove i unapređenje vremena reakcije. Ipak, očekivanja klijenata često nadilaze ono što tehnologija može isporučiti.

Kabenin ističe da neki korisnici očekuju da PSIM „automatski upravlja cjelokupnom sigurnosnom infrastrukturom i samostalno donosi odluke“. U stvarnosti, svaka platforma ovog profila uveliko zavisi od konfiguracije, radnih tokova i ljudskih operatera. Eazzetta tu granicu povlači veoma precizno: „To jeste snažan operativni mehanizam, ali njegova učinkovitost zavisi od snage sistema i procesa koji stoje iza njega.“ Prema njemu, PSIM često funkcioniše kao ogledalo postojećih sistema i procesa, a nipošto kao njihova zamjena.

Zašto neki projekti propadaju, a drugi opstaju

Razlika između uspješnih i problematičnih PSIM projekata rijetko je isključivo tehnološka. Velika okruženja s više sistema gotovo uvijek predstavljaju najveće izazove. Tu spadaju okruženja poput aerodroma, pametnih gradova i transportnih mreža. Ona često kombiniraju zastarjele sisteme, tehnologije različitih proizvođača i fragmentirane strukture vlasništva. U takvim okruženjima, ističe Kabenin, „aktivnosti na planu koordinacije, zapravo, mogu trajati duže od same tehničke integracije“. Pičulin za isti problem ističe dodatna ograničenja, uključujući nepotpunu dokumentaciju i sisteme koji nikada nisu bili dizajnirani za integraciju.

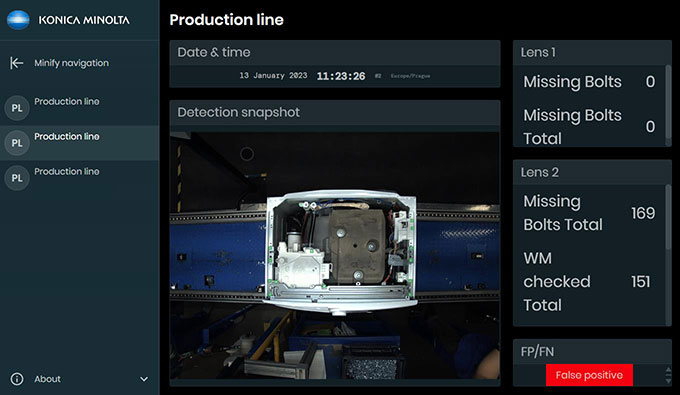

Nasuprot tome kao pozitivan primjer se ističu okruženja s centraliziranim donošenjem odluka i standardiziranim tehnološkim okruženjem. Zato sistemi poput maloprodajnih lanaca i kampusa u interakciji s PSIM-om obično daju stabilnije i predvidivije rezultate. U jednom projektu koji je realizirao certificirani integrator uz podršku inženjera kompanije UltraVision, projekat je obuhvatio osiguranje perimetra jednog međunarodnog aerodroma u istočnoj Evropi. Tehnički opseg uključivao je IP videonadzor s analitikom, detekciju upada na perimetru, kontrolu pristupa, specijalizirane infracrvene i radarske kamere, IP razglas i sisteme za komunikaciju.

Uprkos podužoj listi sistema koje je trebalo podržati, ključni izazov ipak je bio onaj organizacijski. Tačnije, sistem je morao istovremeno podržati više različitih korisničkih kategorija, uključujući sigurnosno osoblje aerodroma, ekipe za održavanje infrastrukture, graničnu policiju, službe domovinske sigurnosti, IT administratore i vanjske pružatelje usluga. Svaka od ovih grupa imala je vlastite operativne scenarije, pristupna prava i proceduralne zahtjeve. Upravo usklađivanje ovih elemenata, navodi Marica, predstavljalo je stvarni izvor složenosti cijelog projekta. Uspjeh PSIM-a, dakle, manje zavisi od broja uključenih sistema, a više od toga u kojoj mjeri se njima kvalitetno upravlja.

Gdje industrija i dalje griješi

Uprkos jasnom napretku na svim poljima koja se tiču PSIM-a, jedno strukturno ograničenje i dalje ostaje neriješeno, a to je nedostatak dosljednosti unutar sigurnosnog ekosistema. Iz AxxonSofta kao rješenje predlažu standardizaciju modela sigurnosno relevantnih događaja, uz naglasak da se definicije alarma, prioriteti i logika automatizacije i dalje znatno razlikuju među proizvođačima.

Pičulin smatra da bi potpuno dokumentirani i standardizirani API-ji učinili integraciju predvidivijom i efikasnijom. Potreba za većom transparentnošću u modelima podataka, strukturama događaja i API dokumentaciji, uz pomak ka ekosistemima fokusiranim na interoperabilnost praksa je u kojoj njegov kolega Prokoshkin također vidi veliki potencijal.

Ipak, pristup ne mora nužno biti reduciran na tehnologiji ili praksu. Eazzetta ide na opciju najšireg mogućeg obuhvata zajedničkim ciljem. Za njega rješenje leži u kreiranju „pouzdane i akreditirane zajednice za integraciju“. U njoj bi, smatra on, proizvođači i integratori dijelili provjerene i potvrđene arhitekture i stečena iskustva, umjesto da iznova rješavaju iste probleme u izolaciji.

Obavezan smjer: Od povezivosti do koherentnosti

Zbog svega navedenog, ključni idući korak za PSIM vjerovatno neće ići u smjeru povezivosti u kojoj je industrija već ostvarila vidljiv napredak. Ono što ostaje neriješeno i s prostorom za poboljšanja jesu dosljednost, transparentnost i zajedničko razumijevanje komponenti i signala unutar ekosistema.

Ova razlika postaje sve važnija. Kako se sigurnosna infrastruktura širi, izazov više nije kako povezati sisteme, već kako osigurati da se ono što oni kreiraju u smislu podataka i signala može dosljedno tumačiti. Jedino takav pristup ispunjava preduvjet da se tako dobijene ulazne informacije pozitivno iskoriste i operativno primijene. Sigurnosni događaji moraju imati isto značenje na različitim platformama, što znači da podaci moraju zadržati svoju strukturu i kontekst čak i dok se kreću između sistema. Istovremeno, operativna logika mora biti dovoljno jasna da podrži donošenje odluka pod pritiskom.

U tom smislu, PSIM prolazi kroz tihu, ali odlučujuću transformaciju. On se više ne definira sposobnošću povezivanja sistema, već kapacitetom PSIM platforme da ih uskladi i učini funkcionalno smislenim u zajedničkom operativnom okruženju.

Ova promjena stavlja balansirani naglasak na tehnologiju, podatke i organizaciju. Da, platforme mogu prikupljati informacije, ali još ne mogu optimalno riješiti nedosljednosti u načinu na koji sistemi opisuju događaje. One mogu vizualizirati incidente, ali ne mogu kompenzirati za nejasne radne tokove ili fragmentirano vlasništvo. Na kraju, platforme mogu organizirati reakcije, ali samo ako je njihova osnovna logika pravilno definirana.

Zbog toga će budućnost PSIM-a manje zavisiti od dodavanja novih integracija, a više od unapređenja uslova u kojima se integracija odvija. Standardizacija modela događaja, jasniji i dostupniji API-ji, kvalitetnija dokumentacija i jača saradnja između proizvođača, integratora i krajnjih korisnika više nisu opcionalna poboljšanja. Umjesto toga, ona postaju strukturni zahtjevi. Vrijeme je pokazalo da su PSIM platforme za ovaj zadatak tehnološki spremne, a da ekosistemu u kojem one rade pripada zadatak da ih sustigne za postizanje optimalnih rezultata.

Različite arhitekture i filozofije pristupa integracijama

Iako se svi proizvođači slažu o važnosti integracije, njihovi pristupi otkrivaju različite filozofije pristupa upravljanju istom. U kompaniji ARES naglašavaju širinu i prilagodljivost, uz podršku u vidu kontinuirano rastuće biblioteke integracija i pristupa zasnovanog na konsaltingu. Zahvaljujući ovom vidu podrške, tehnologija se može lakše uskladiti s upravljanjem i operativnom kulturom klijenata na terenu. S druge strane, AxxonSoft podržava inženjerski orijentiran model. On je izgrađen na dugoročnom akumuliranju integracija, podršci za protokole i komunikaciji na nivou hardvera. Prema ovom pristupu, interoperabilnost se javlja rezultat kontinuiranog tehničkog razvoja unutar dužeg vremenskog perioda.

Advancis ovoj problematici prilazi kroz strukturu i neutralnost. Njihova platforma WinGuard je dizajnirana kao okvir koji integrira širi spektar tehnologija uz očuvanje jasnih radnih tokova i operativne dosljednosti. U fokusu je i saradnja između proizvođača i korisnika. Tu je i TRASSIR, koji stavlja naglasak na predvidivost unutar vlastitog ekosistema. Za njih interoperabilnost mora ostati predvidiva i stabilna unutar jednog okruženja, što odražava strategiju koja daje prioritet pouzdanosti i performansama kroz jaču integraciju. Ovi pristupi ukazuju na širok spektar pristupa jačanju uloge PSIM-a na tržištu. Otvorenost, predvidivost, fleksibilnost i kontrola nisu uvijek usklađeni na terenu, i svaki proizvođač tu delikatnu ravnotežu pokušava ostvariti na svoj način.