S prelaskom u digitalnu eru cyber sigurnost se našla na digitalnim linijama fronta, čije su bojišnice danas razvučene duž satelitskih mreža, jata dronova i nadzornih kamera. U savremenom ambijentu ratovanja cyber sigurnost se pojavila kao ključna determinanta uspjeha ili neuspjeha

Piše: Mirza Bahić; E-mail: redakcija@asadria.com

Aktuelni sukob Ukrajine i Rusije naglasio je važnost inovativnih sigurnosnih rješenja na modernim ratištima, posebno onih u kibernetičkom segmentu. Zapravo, ratne okolnosti poslužile su kao prva masovna demonstracija važnosti zaštite mirnodopskih resursa od hakerskih napada, u prvom redu satelita, dronova i nadzornih kamera.

Kao novina u svijetu cyber ratovanja već na početku konflikta našao se satelitski internetski sistem Starlink, milijardera Elona Muska, koji je Ukrajini omogućio da rastjera informacijski mrak usred kontinuiranih napada na njenu telekomunikacijsku infrastrukturu. No, nakon ograničavanja podrške Ukrajini da iskoristi Starlink za planirani napad na Krim, javila se sumnja u Muskove tvrdnje da se tako sprečava “svjetski rat” i počelo se pričati o problemima koje Starlink ima s ometanjima iza kojih stoji cijeli kompleks ruskih sistema za elektronsko ratovanje.

Starlink na udaru

Ukrajinska služba sigurnosti (SBU) otkrila je da ruske obavještajne službe koriste prilagođeni zlonamjerni softver (malver) za infiltriranje na Android uređaje kako bi dobili neovlašteni pristup satelitskim podacima Starlinka. Tableti i mobilni uređaji našli su se na udaru zlonamjernog softvera poznatog kao Malware 4. STL, koji ove platforme iskorištava za daljinsko prikupljanje podataka sa Starlink sistema. Ovaj softver je to radio putem API funkcija, a stručnjaci za cyber sigurnost su početnu tačku za infiltraciju malvera pronašli u zarobljenim tabletima na bojnom polju.

Nakon što je identificirala najmanje deset različitih tipova softvera koji ciljaju Starlink, služba sigurnosti je izdala upozorenje vojnicima da na računare koji koriste Starlink terminale za pristup internetu instaliraju poseban antihakerski softver. Iako SBU tvrdi da su ove “ilegalne aktivnosti” sada zaustavljene, nije tajna da je nakon ovog otkrića ostala zabrinutost zbog obima pristupa kompromitiranim podacima i mogućih implikacija po buduće korištenje Starlinka. Zapravo, već su se u 2022. počeli javljati glasovi upozorenja na potencijale hakera da iskoriste ranjivosti u Starlinkovoj infrastrukturi i dobiju neovlašteni pristup osjetljivim podacima koji se prenose putem satelitske komunikacije.

Sigurnosni istraživač Lennert Wouters tada je identificirao slabu tačku koju je moguće iskoristiti i uz obični modificirani čip sastavljen od komponenti čija cijena ne prelazi 25 dolara. Riječ je o napadima ubacivanja pogrešaka (engl. fault injection), koji zaobilaze Starlinkove sigurnosne mjere i infiltriraju se u njegove sisteme. Iako je Starlink objavio javno ažuriranje kao odgovor na Woutersove nalaze, ovaj stručnjak je naglasio da bi otklanjanje ovakvog vida temeljne ranjivosti zahtijevalo razvoj potpuno novih verzija čipova za satelitske terminale kao i uvođenje strožijih mjera cyber zaštite u satelitskoj komunikaciji.

Pomoć u ključnoj bici

U medijima su se također javili izvještaji da je Rusija testirala sistem elektronskog ratovanja u svemiru nazvan 14Ts227 Tobol s ciljem ometanja komunikacije pomoću Starlinka. Spekulacije su išle dovoljno daleko da se Tobol, zajedno s ruskim satelitskim ometačem Tirada-2 montiranim na kamion, danas smatra presudnim faktorom u prekidima komunikacije sa Starlinkom tokom ključne bitke kod Bahmuta u ljeto ove godine.

U odsustvu traganja za trajnijim rješenjem u ratnim uvjetima, Ukrajini je od zemalja NATO-a obećana dodatna podrška za informatičku zaštitu vojnih komunikacijskih sposobnosti. Švedska kompanija Satcube 100 tako bi trebala isporučiti prenosive satelitske internetske terminale, koji nude veću pouzdanost i otpornost na cyber napade u odnosu na Starlink. Kao odgovor na prepoznate slabosti do tada nepobjedivog sistema, i Starlink je implementirao program plaćenog lova na bugove, nudeći novčane nagrade u rasponu od 100 do 25.000 dolara istraživačima sigurnosti koji prepoznaju slabosti u njegovim satelitskim sistemima. Iako se sistem nagrađivanja za uočene bugove i ranije koristio kako bi se tzv. etički hakeri ohrabrili da pronađu i prijave ranjivosti, potencijalni izazovi leže u kontroli aktivnosti ovih aktera koji po samoj prirodi svog poziva djeluju nezavisno od bilo kakvog sistema nadzora.

Da li je satelit vojna ili civilna meta?

Nalazi ukrajinskih sigurnosnih stručnjaka u vezi sa slabostima Starlink sistemima samo su naglasili strateški značaj satelitskog interneta u modernom ratovanju. No, to nije jedini problem u borbi za zaštitu satelitskih sistema od cyber napada. S obzirom na to da njegova matična kompanija SpaceX ima gotovo monopolistički status na globalnom tržištu satelitskog interneta, sve je veći pritisak u pravcu jačanja međunarodne saradnje u reguliranju i nadzoru ovih sistema. Uprkos tome, i tu su se ubrzo javili veliki problemi u pogledu definiranja statusa satelitskih sistema kao vojnih ili civilnih meta u cyber ratu.

Činjenica je da učešće privatnih tehnoloških kompanija u pitanjima od nacionalne sigurnosti povlači mnoštvo izazova kada je u pitanju tretiranje satelitske mreže kao važeće mete u informatičkom ratu. Primjer je situacija u kojoj privatni subjekti, poput Starlinka, nude civilnu tehnologiju koja praktično preko noći postaje vitalna za vojne operacije u zonama sukoba.

Starlinkova tehnologija je na početku bila klasificirana isključivo kao civilna, zaobilazeći ograničenja izvoza i zahtjeve propisa o međunarodnom prometu oružjem (ITAR). Međutim, situacija se dramatično promijenila kada je ukrajinska vojska počela koristiti civilnu tehnologiju za vojnu komunikaciju. Tako se, smatraju neki, tehnologija prvobitno namijenjena za civilnu upotrebu pretvorila u oružje informatičkog rata. Logičan tok budućeg djelovanja bio bi da se Starlink sada klasificira kao tzv. tehnologija dvostruke namjene, koja je podložna ITAR-u i ograničenjima izvoza u vojne svrhe.

U protivnom, odsustvo primjene propisa o vojnom izvozu znači da privatne tehnološke kompanije mogu donositi jednostrane odluke o isporuci i uslovima pružanja svojih usluga tokom rata. Ovaj nedostatak regulatornog nadzora može dovesti i do nepredvidivih ishoda i strateških ranjivosti, poput situacija u kojima uprava kompanije može osujetiti izvođenje operacija na terenu prema vlastitom nahođenju i procjenama, kao u Muskovom slučaju.

Bitka za nadzorne kamere

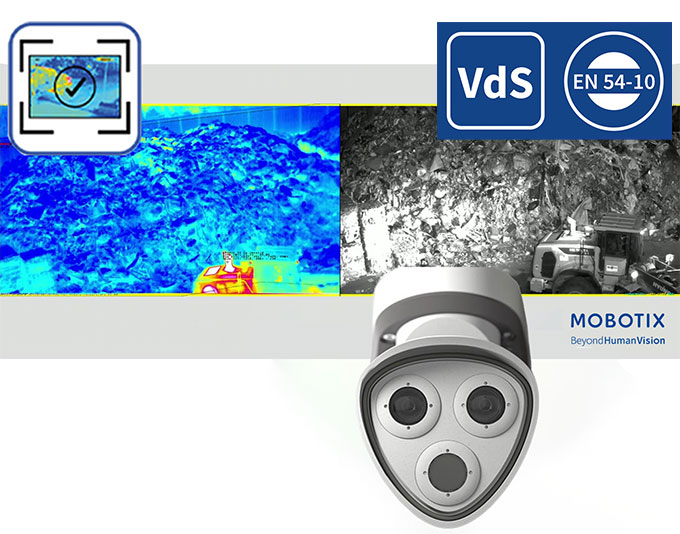

Potreba za brzim pribavljanjem i širenjem informacija u vanrednim okolnostima nije ograničena samo na satelitske mreže. Ona je ključna za izvođenje aktivnosti svih zaraćenih strana koje kibernetički rat jasno označe kao dio svoje šire vojne strategije. U ukrajinskom ratu obje strane angažiraju timove hakera i specijalnih snaga za informatičko ratovanje da jedni drugima prodiru u sisteme, sarađuju s vojnim osobljem na terenu i bolje iskoriste dostupne civilne tehnologije, poput nadzornih kamera.

Naprimjer, ukrajinski timovi redovno učestvuju u hakiranju videonadzornih kamera na okupiranim teritorijama kako bi nadgledali kretanje ruskih trupa. Oni, istovremeno, šalju dronove kamikaze da onesposobe ruske kamere koje nadziru ukrajinske aktivnosti. Kao odgovor, ruski hakeri su u više situacija uspjeli dobiti neovlašteni pristup privatnim sigurnosnim kamerama u ukrajinskim kafićima, koristeći ih za prikupljanje obavještajnih podataka o vojnim konvojima koji prolaze u blizini ovih objekata. U fokusu njihovih napada našle su se i nadzorne kamere koje lokalne vlasti i privatna preduzeća koriste da prate dešavanja u svom najbližem okruženju.

IT vojska Ukrajine poduzela je opsežnu operaciju detekcije sigurnosno kompromitiranih web-kamera unutar zemlje. Njihov primarni cilj je spriječiti ruske snage da steknu uvid u kretanje ukrajinskih trupa, posebno u vrijeme planiranih ofanzivnih operacija. U tu svrhu, pokrenut je program “lova na kamere” u okviru kojeg se sigurnosne eksperte i druge pojedince nagrađuje za identifikaciju i prijavu IP adresa i ranjivih tačaka javnih kamera nadležnim tijelima.

Prema ovom kolektivu, hakirane javne web-kamere već su nanijele dovoljno štete odbrani zemlje jer su preko njih praćene aktivnosti vezane za sisteme protivzračne odbrane i transporta vojne opreme. Prema pisanju tamošnjih medija, ruske snage su navodno iskoristile hakirane web-kamere za identifikaciju zemlja-zrak raketa Patriot, koje su u maju napadnute u Kijevu.

Je li državna strategija važnija od tehnologije?

Konflikt u Ukrajini ne predstavlja samo eskalaciju tradicionalnih vojnih operacija nego i višestruki rast obima aktivnosti iz oblasti informatičkog ratovanja. Ipak, ono što izdvaja ovaj svojevrsni prvi moderni kibernetički sukob velikih razmjera je svojevrsni paradoks koji prati i plijeni pažnju sigurnosne javnosti i struke. Riječ je o paradoksalnom nesrazmjeru između intenziteta poduzetih operacija cyber ratovanja i njihovih ishoda.

Tačnije, uprkos povećanoj učestalosti cyber napada, nije došlo do pojave teških gubitaka resursa ili potpunog kraha informatičke mreže zaraćenih strana. Ovaj zagonetni trend privukao je pažnju stručnjaka iz Centra za strateška i međunarodna istraživanja, koji njegove ishode pripisuju promjeni paradigme nacionalne kibernetičke zaštite koju je Ukrajina prepisala od iskusnijih zemalja, uz izvlačenje vrijednih pouka iz iskustva u borbi s ruskim cyber napadima u 2014. i 2016. godine.

Prema izvještaju Centra za 2023, moguće objašnjenje za relativnu neefikasnost ruskih cyber poduhvata leži u fokusu na aktivnu odbranu koji Ukrajina vodi unutar domena kibernetičkog ratovanja. Kombinacija inovativnih doprinosa privatnog sektora, orkestriranih državnih napora i evolucije ukrajinske cyber doktrine pomjerili su klatno ravnoteže u korist koncepta cyber odbrane.

Ukrajinska odbrambena strategija u cyber ratu tako se fokusirala na nekoliko ključnih elemenata: proaktivne mjere zaštite potencijalnih meta, uspostavu intenzivne saradnje s međunarodnim sigurnosnim subjektima i brzo suzbijanje prijetnji kroz praćenje kritičnih mreža. Zemlja je 2016. godine i prije invazije donijela nacionalnu strategiju cyber sigurnosti, koja je dala prioritet jačanju redundantnosti i otpornosti podataka uz proširenu primjenu enkripcije.

Značajan potez bilo je i šire korištenje usluga hostinga trećih strana, odnosno za premještanje podataka i usluga izvan geografskih granica zone sukoba. Ovaj inovativni pristup uveden je s ciljem kompliciranja i ograničavanja planiranja cyber napada druge strane, a metod je pokazao kako i manje zemlje mogu dizajnirati digitalnu infrastrukturu i sisteme podataka uz pomoć eksternih pružatelja usluga, čime se minimizira podložnost napadima i povećava otpornost na njih.

Ipak, manje optimistični među sigurnosnim ekspertima smatraju da je dosadašnje relativno odsustvo spektakularnih cyber napada u ovom ratu tek posljedica činjenica da Rusija svoje ciljeve cyber ratovanja ostvaruje i korištenjem konvencionalnih vojnih efektiva za razaranje komunikacijske infrastrukture. Pri tome, sofisticiraniji alati za cyber napade, upozoravaju oni, mogu biti jednostavno čuvani u zalihi za velike cyber napade na komunikacijske sisteme zemalja koje podržavaju Ukrajinu, a u slučaju eskalacije sukoba.

Lekcije za budućnost

Rat u Ukrajini stavio je u prvi plan ulogu cyber sigurnosti u savremenom ratovanju. Nove strateške efektive cyber ratovanja, uključujući inovacije kao što je Starlinkov satelitski internetski sistem i mjere nacionalne informatičke odbrane koje uključuju eksterne usluge hostinga, naglašavaju važnost zaštite digitalne imovine u suočavanju s kibernetičkim prijetnjama. Ovaj sukob služi kao važan podsjetnik na trajno promijenjeni ambijent cyber ratovanja, u kojem se ne samo tradicionalna infrastruktura već i dronovi i web-kamere nalaze na meti hakerskih aktivnosti. Naučene lekcije trebale bi pomoći u pripremi novih odbrambenih strategija i pristupa međunarodnoj saradnji kako bi se zaštitila mirnodopska kritična infrastruktura.

Kako su Amazon, Cloudflare i Google pomogli Ukrajini

Zanimljivo je napomenuti da su se nakon izbijanja sukoba brojne međunarodne kompanije okupile u naporu da ojačaju cyber otpornost Ukrajine. Naprimjer, prema podacima Microsofta, sinteza obavještajnih podataka o kibernetičkim prijetnjama i fokus na zaštitu krajnjih tačaka znatno su ojačali odbranu od ruskih hakerskih napada. Dalje, sposobnost Ukrajine da svoju digitalnu infrastrukturu rasprši u oblak pokazala se kao važna strategija u odolijevanju koordiniranim napadima na tamošnje podatkovne centre. U ovom pristupu, Amazon Web Services (AWS) odigrao je ključnu ulogu, osiguravajući kontinuitet dostupnosti usluga za potrebe ukrajinske vlade. Istovremeno, i Cloudflare i Google su proširili svoje usluge cyber zaštite na ključne ukrajinske organizacije. Shodno tome, odbrana ukrajinske nacionalne cyber domene transformirana je u zajednički transnacionalni poduhvat koji uključuje doprinose i privatnih i državnih subjekata.

Dronovi kao dvosjekli mač u kibernetičkom ratu

Dronovi su revolucionirali cyber ratove današnjice, omogućavajući zaraćenim stranama da prikupljaju opsežne podatke iz različitih izvora, uključujući internet, radio-frekventne prijenose i informacije o GPS praćenju. No, pored praćenja aktivnosti protivnika i učešća u akcijama na terenu, dronovi su se našli u areni cyber rata zbog svoje sposobnosti da ometaju komunikacijske mreže i kanale i tako umanje dotok ključnih informacija potrebnih za lansiranje hakerskih napada na vojnu i ključnu infrastrukturu.

Ipak, primjena dronova za operacije kibernetičkog ratovanja nije prošla bez potencijalnih izazova. Kako je pokazao rat u Ukrajini, sami dronovi podložni su hakiranju ili preuzimanju. U tom slučaju, hakirani dron nudi pristup osjetljivim informacijama potrebnim za pokretanje napada na digitalnu infrastrukturu protivnika. Kod zarobljavanja, odnosno hakiranja dronova, brzina je od esencijalne važnosti jer je zadatak vojnih cyber timova da iz njih izvuku što više podataka i, pri tome, što duže prikriju činjenicu da im je dron pao u ruke i da više nije u službi originalnih korisnika. Zato su i ruske i ukrajinske obavještajne službe premjestile neke od svojih elitnih cyber timova blizu linija fronta radi lakše koordinacije s vojskom i bržeg direktnog pristupa zarobljenim neprijateljskim uređajima prije nego što se otkrije da su kompromitirani.