Mnogi korisnici računara još nisu svjesni toga da ih antivirus ne može u potpunosti zaštititi od novih tipova virusa. Razlog? Moderni zlonamjerni softver često je previše sofisticiran i efikasan da bi ga antivirusni programi mogli detektovati sa stopostotnom uspješnošću

Piše: Vesna Matić-Karić

E-mail: redakcija@asadria.com

Antivirus od samog nastanka ima jasnu misiju: da detektuje i ukloni zlonamjerni softver prije nego što ovaj dobije priliku da napravi haos na računaru. Prvi dokumentovani antivirusni softver razvio je 1987. godine njemački haker i sigurnosni stručnjak Bernd Fix, a te iste godine pojavio se i prvi komercijalni antivirusni softver. Njega su za Atari ST platformu kreirali Andreas Lüning i Kai Figge iz (i danas postojeće) softverske kompanije “G Data Software AG”. Iako je antivirus prvobitno razvijen samo s jednim ciljem – kako bi uklonio računarske viruse – kasnije se, zbog naglog povećanja broja virusa i njihove sofisticiranosti, taj cilj proširio na zaštitu korisnika i njihovih računara od svih ostalih online prijetnji s kojima se svakodnevno suočavaju. Uprkos tome, postoje segmenti u kojima vam od antivirusa i nema baš mnogo pomoći.

Zero-day propusti

Ako mislite da je dovoljno to što imate aktivan antivirus i ne klikate na sumnjive linkove kako biste bili sigurni od virusa, vrijeme je da promijenite mišljenje, budući da se sama priroda zlonamjernog softvera posljednjih godina drastično promijenila. Naime, takozvani zero-day, odnosno nepoznati propusti i virusi, predstavljaju prijetnju od koje se teško zaštititi iz prostog razloga jer je riječ o tipu zlonamjernog softvera protiv kojeg još nije osmišljena efikasna (ili ikakva) zaštita. U prijevodu, to znači da nas antivirus ne može na vrijeme zaštititi od ovakvog napada. Prema podacima koje je objavila sigurnosna kompanija Panda Security, tradicionalni antivirusi mogu zaustaviti samo 30 do 50 novog zero-day zlonamjernog softvera kada se tek susretnu s njime. Nekolicini poznatih antivirusa treba do osam sati kako bi se zaštita od novog virusa popela na 90 procenata, dok većini njih, kako bi postigli isti nivo zaštite, trebaju čitava 24 sata. Ovdje treba spomenuti i istraživanje kompanije Enterprise Strategy Group, u kojem je polovina ispitanih preduzeća priznala da je pretrpjela uspješan napad malwareom iako su imali antivirusnu zaštitu.

Polimorfni kod

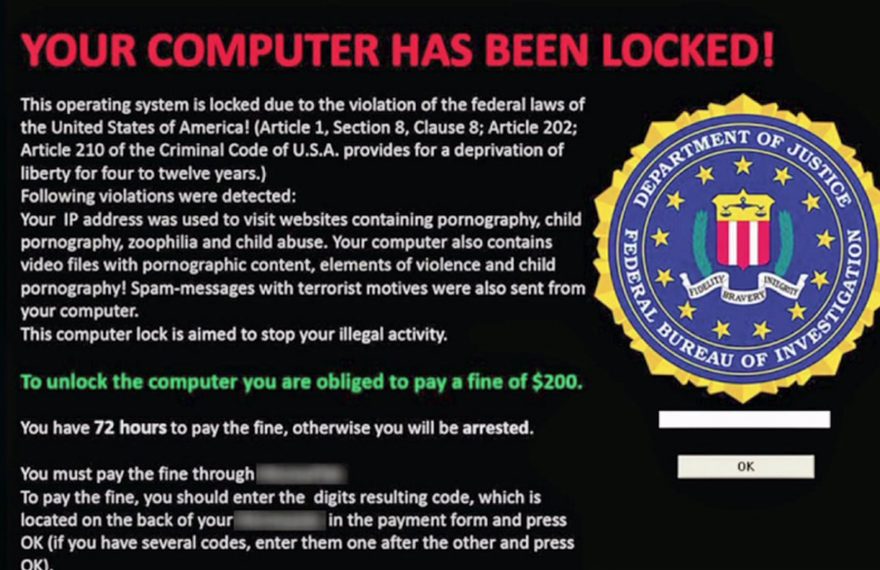

Nezavisna testiranja antivirusa pokazuju da, nažalost, nijedan od njih ne može garantovati potpunu, stopostotnu detekciju zlonamjernog softvera. Jedan od razloga za to jeste i činjenica da neki novi virusi (poput ransomwarea) koriste polimorfni kod kako bi onemogućili detekciju. Polimorfni kod znači da se sam fajl virusa, odnosno njegov kod, stalno mijenja, dok mu funkcija ostaje ista. Ne samo da aktivan antivirus najnovije verzije neće prepoznati takav virus, nego korisnik često ne može biti potpuno siguran da ga je uklonio s računara čak i kada antivirus kroz osvježavanje antivirusnih definicija teoretski dobije mogućnost njegove detekcije.

Propusti u pluginovima poput Jave i malvertising

Mnogi softverski proizvodi, uključujući tu i popularne web browser pluginove poput Jave i Flasha, kreirani su u vrijeme kada sigurnost na internetu nije bila tako bitna stvar kao što je danas. Najgora stvar kod zlonamjernog softvera koji iskorištava brojne propuste današnjih pluginova u web browserima jeste ta što u prosjeku prođe godina dana od detektovanja propusta do sanacije problema. Također, Angler alat se za iskorištavanje propusta u Javi i Flashu služio različitim inovativnim trikovima da izbjegne detekciju, kao što je sabotiranje domena i inficiranje računara žrtve bez zapisivanja fajlova na hard disk. Drugim riječima, tradicionalni antivirusi ga nisu mogli detektovati. Angler je odnedavno neaktivan, ali slični alati će i u budućnosti stvarati glavobolju stručnjacima za IT sigurnost.

Rezultat ovoga su malvertising kampanje, odnosno širenje zlonamjernog softvera preko reklama. Prilikom ove vrste napada legitimni sajt, koji možda posjećujete godinama, u bilo kojem trenutku može nenamjerno pokupiti zlonamjerni sadržaj s nekog drugog sajta. Dakle, ovdje imamo situaciju da je vaš računar zaražen virusom uprkos postojanju antivirusne zaštite i to samo zato jer ste posjetili dobar sajt na loš dan.

Zbog toga sigurnosni stručnjaci savjetuju da se okrenete tzv. slojevitoj sigurnosti. Umjesto da se oslonite isključivo na neki antivirusni softver i sve nade položite u njega, trebate koristiti i specijalizovane antimalware i antiexploit programe kao što su Malwarebytes Anti-Malware i Anti-Exploit, jer svaki od njih ima svoje prednosti i svaki se bavi drugačijim tipom zaštite.

Određeni rootkitovi

Rootkitovi su programi koji napadačima omogućavaju neovlašteni administratorski pristup računaru. Posebno opasna grupa ovih alata su kernel rootkitovi, koje su njihovi autori izdigli na isti nivo na kojem se nalaze operativni sistem i softver za detekciju rootkita. To u prijevodu znači da se operativnom sistemu više ne može vjerovati. Jedan od najpoznatijih kernel rootkitova jeste Da IOS rootkit, koji je razvio Sebastian Muniz, a koji je namijenjen Ciscovom IOS operativnom sistemu. Kada se jednom nađe na vašem uređaju, rootkit preuzima sve administratorske ovlasti nad njime, što mu omogućava da mijenja sigurnosne procese, fajlove, mrežne portove itd. I na kraju, jedan od najznačajnijih faktora informatičke sigurnosti u kompanijama jeste opreznost na svim nivoima. Bilo da je riječ o prevenciji unutrašnjih prijetnji od samih zaposlenika ili zaustavljanju pokušaja phishinga, ne postoji antivirus koji može spriječiti ili popraviti štetu koja je nastala usljed loše edukacije zaposlenika o internetskim prijetnjama i manjka svijesti o zdravorazumskoj sigurnosnoj praksi. Klikanje na linkove u sumnjivim e-mailovima, korištenje preslabih lozinki, pokretanje novog neprovjerenog softvera u neizolovanom okruženju, logiranje na sumnjivim sajtovima na radnom mjestu, donošenje nezaštićenog uređaja na posao i njegovo spajanje na korporativnu mrežu – često su glavna stvar koja odlučuje o tome hoće li kompanija pretrpjeti uspješan hakerski napad ili ne.

Oprez: Stigli virusi i za GPU

Proteklih godina predstavljeno je nekoliko testnih GPU virusa koji koriste grafičku karticu kako bi izbjegli antivirusnu detekciju i tako IT stručnjacima otežali njihovo analiziranje. Ovi virusi djeluju brže od tradicionalnih i tek se treba vidjeti kakav će utjecaj imati na industriju IT sigurnosti, pošto za sada nema efikasne odbrane od njih. Osim toga, tu su i virusi koji inficiraju fabrički softver (firmware) uređaja, a koje su do sada koristili samo napredniji hakeri i obavještajne službe za špijuniranje visokoprofilnih meta. Teško ih je otkriti, a uklanjanje je moguće tek nakon zamjene zaraženog firmwarea ili hardvera.